في عصر تتزايد فيه التهديدات الإلكترونية، أصبحت إدارة الشبكات اللاسلكية بشكل آمن ضرورة ملحة لكل مستخدم للإنترنت. إن فهم كيفية حماية الشبكة الخاصة بك لا يقتصر فقط على استخدام كلمات مرور قوية، بل يمتد ليشمل تقنيات متقدمة وأساليب فعالة تضمن سلامتك على الشبكة. في هذه المقالة، سنستعرض كيفية تطبيق استراتيجيات فعالة لإدارة الشبكات اللاسلكية، مما يساعدك على تعزيز أمانك والحفاظ على خصوصيتك أثناء تصفح الإنترنت.

مقدمة عن الشبكات اللاسلكية وأهميتها

تعريف الشبكات اللاسلكية

الشبكات اللاسلكية هي أنظمة تتيح للأجهزة التواصل مع بعضها البعض دون الحاجة إلى أسلاك أو كابلات، مما يوفر مرونة كبيرة وسهولة في الاستخدام. تعتمد هذه الشبكات على تقنية الإرسال والاستقبال عبر ترددات الراديو، مما يسمح بتبادل البيانات بين الأجهزة المختلفة مثل الهواتف الذكية، الحواسيب، والطابعات. تستخدم الشبكات اللاسلكية في العديد من التطبيقات، بدءًا من الشبكات المنزلية وصولاً إلى الشبكات العامة في الأماكن العامة مثل المقاهي والمطارات.

تاريخ تطور الشبكات اللاسلكية

تعود جذور الشبكات اللاسلكية إلى أوائل القرن العشرين، حيث تم تطوير أول أنظمة إرسال راديو. في التسعينيات، بدأ ظهور تقنية الشبكات اللاسلكية بشكل جاد مع تطوير معيار IEEE 802.11، الذي أصبح أساسًا لشبكات الواي فاي. منذ ذلك الحين، شهدت الشبكات اللاسلكية تطورات كبيرة، مثل تحسين سرعة نقل البيانات وزيادة الأمان. اليوم، أصبحت تقنيات مثل Wi-Fi 6 و 5G تعزز من كفاءة الشبكات اللاسلكية وتوفر سرعات فائقة.

أهمية الشبكات اللاسلكية في الحياة اليومية

تعتبر الشبكات اللاسلكية جزءاً أساسياً من حياتنا اليومية، حيث تتيح لنا الاتصال بالإنترنت في أي مكان تقريباً دون الحاجة إلى الأسلاك. في المنازل، تستخدم الشبكات اللاسلكية لتوصيل الأجهزة المختلفة مثل الهواتف الذكية، أجهزة التلفاز الذكية، وأجهزة الكمبيوتر. في أماكن العمل، تسهل الشبكات اللاسلكية التعاون بين الفرق وتسمح بالعمل عن بُعد. بالإضافة إلى ذلك، تلعب الشبكات اللاسلكية دورًا حيويًا في المدن الذكية، حيث يتم استخدامها لإدارة الخدمات العامة والمراقبة.

تطبيق "امسح الشبكة وحافظ على أمانك" - نظرة عامة

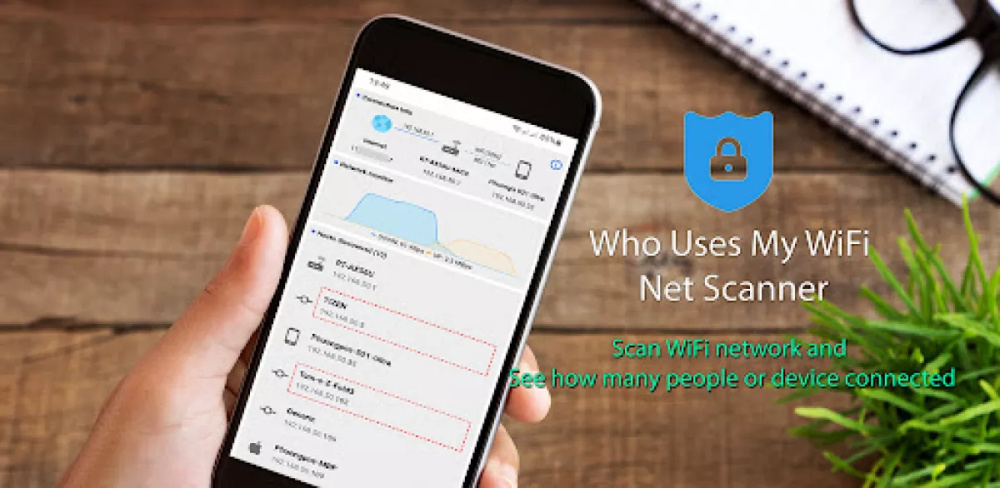

ما هو تطبيق "امسح الشبكة"؟

تطبيق "امسح الشبكة وحافظ على أمانك" هو أداة متقدمة تهدف إلى تعزيز أمان الشبكات اللاسلكية. يتيح للمستخدمين مسح الشبكة للكشف عن الأجهزة المتصلة بها، مما يساعد في تحديد أي تهديدات محتملة. يعتمد التطبيق على تقنيات متطورة لتحليل الشبكة، مما يوفر للمستخدمين معلومات دقيقة حول حالة أمان الشبكة الخاصة بهم.

المميزات الرئيسية للتطبيق

- مسح الشبكة: يمكن للمستخدمين مسح الشبكة لاكتشاف جميع الأجهزة المتصلة بها، مما يسهل تحديد أي أجهزة غير معروفة.

- تحليل الأمان: يوفر التطبيق تحليلًا دقيقًا لمستوى أمان الشبكة، ويقترح تحسينات ممكنة.

- تنبيهات فورية: يُعلم التطبيق المستخدمين على الفور عند الكشف عن أي نشاط غير عادي أو تهديدات محتملة.

- واجهة مستخدم سهلة: يتميز التطبيق بواجهة مستخدم بسيطة وسهلة الاستخدام، مما يجعله مناسبًا لجميع المستخدمين.

كيفية تحميل التطبيق واستخدامه

يمكن تحميل تطبيق "امسح الشبكة وحافظ على أمانك" من متاجر التطبيقات المشهورة مثل Google Play وApp Store. بعد التحميل، يجب على المستخدم فتح التطبيق ومنح الأذونات المطلوبة للوصول إلى الشبكة. بعد ذلك، يمكن للمستخدم البدء في مسح الشبكة بالنقر على زر "مسح الشبكة". ستظهر قائمة بالأجهزة المتصلة، ويمكن للمستخدم تحليل كل جهاز لتقييم أمانه.

باستخدام هذا التطبيق، يمكن للمستخدمين تعزيز مستوى أمان شبكة الاتصال الخاصة بهم، مما يضمن حماية بياناتهم الشخصية ويقلل من مخاطر الاختراقات.

كيفية اكتشاف الأجهزة المتصلة بشبكتك

خطوات اكتشاف الأجهزة باستخدام التطبيق

لكي تتمكن من اكتشاف الأجهزة المتصلة بشبكتك، يُمكنك استخدام تطبيق "امسح الشبكة وحافظ على أمانك". أولاً، قم بتحميل التطبيق من متجر التطبيقات المفضل لديك. بعد تثبيته، افتح التطبيق وامنحه الأذونات اللازمة للوصول إلى الشبكة. هذه الأذونات ضرورية للسماح للتطبيق بإجراء المسح الكامل لجميع الأجهزة المتصلة بشبكتك.

بمجرد فتح التطبيق، ستظهر لك واجهة مستخدم سهلة الاستخدام. ابحث عن زر "مسح الشبكة" واضغط عليه. سيبدأ التطبيق في فحص الشبكة، وعادة ما يستغرق هذا بضع ثوانٍ. بعد انتهاء الفحص، ستحصل على قائمة بالأجهزة المتصلة. يمكن أن تشمل هذه الأجهزة الهواتف الذكية، أجهزة الكمبيوتر، الطابعات، والكاميرات الأمنية.

تحليل الأجهزة المتصلة

بعد الحصول على قائمة الأجهزة، ينبغي عليك تحليل كل جهاز لتحديد ما إذا كان معروفًا أو مشبوهًا. يتضمن التحليل فحص أسماء الأجهزة، عناوين IP، وعناوين MAC. على سبيل المثال، إذا رأيت اسم جهاز غير مألوف، يمكنك أن تبحث عنه عبر الإنترنت لمعرفة نوعه.

تساعدك هذه الخطوة في تحديد الأجهزة التي تحتاج إلى مزيد من التحقيق. يمكنك أيضًا الاطلاع على استهلاك البيانات لكل جهاز، حيث أن الأجهزة التي تستهلك كمية كبيرة من البيانات قد تكون مؤشراً على نشاط غير طبيعي.

تحديد الأجهزة المشبوهة

تحديد الأجهزة المشبوهة هو جزء حيوي من عملية الحفاظ على أمان الشبكة. بعد تحليل الأجهزة، إذا وجدت جهازًا غير معروف، يجب عليك اتخاذ خطوات فورية. يمكن أن تتضمن هذه الخطوات:

- فصل الجهاز المشبوه عن الشبكة.

- تغيير كلمة المرور الخاصة بالشبكة مباشرة.

- تفعيل نظام أمان إضافي مثل جدار ناري أو نظام كشف التسلل.

تذكر أنه يجب عليك أيضًا مراقبة الشبكة بشكل دوري للكشف عن أي أجهزة جديدة قد تظهر. تفعيل تنبيهات فورية عبر التطبيق يمكن أن يساعدك في استجابة سريعة لأي تهديدات محتملة.

أساليب حماية الشبكة اللاسلكية

تأمين كلمة المرور

تُعتبر كلمة المرور نقطة البداية في حماية أي شبكة لاسلكية. ينبغي أن تكون كلمة المرور قوية وصعبة التخمين. يُوصى باستخدام مزيج من الأحرف الكبيرة والصغيرة، الأرقام، والرموز. على سبيل المثال، بدلاً من استخدام كلمة مرور مثل "12345678"، يمكنك استخدام كلمة مثل "!A9d#fGhQ2". هذا يجعل من الصعب على أي شخص آخر الوصول إلى شبكتك.

قم بتغيير كلمة المرور بشكل دوري، ويفضل أن يكون ذلك كل ثلاثة أشهر، لضمان عدم استخدامها من قبل أي شخص غير مصرح له. يُنصح أيضًا بتجنب استخدام كلمات مرور شائعة أو معلومات شخصية مثل تاريخ الميلاد أو الاسم.

تفعيل التشفير

تشفير الشبكة اللاسلكية هو خطوة مهمة لحماية البيانات المتداولة عبر الشبكة. يُفضل استخدام بروتوكولات التشفير الحديثة مثل WPA3، والتي تقدم مستوى عالٍ من الأمان مقارنة بالبروتوكولات القديمة مثل WEP أو WPA2. تفعيل التشفير يتطلب الدخول إلى إعدادات جهاز التوجيه (Router) الخاص بك واختيار بروتوكول التشفير المناسب.

عند إعداد التشفير، تأكد من أنك قمت بتحديث كل الأجهزة المتصلة بالشبكة لتدعم بروتوكول WPA3. هذا يضمن أن البيانات المرسلة عبر الشبكة ستبقى محمية من المتطفلين.

إعدادات التوجيه الآمن

تتضمن إعدادات التوجيه الآمن عدة خطوات. أولاً، تأكد من تغيير اسم شبكة الواي فاي (SSID) الافتراضي، حيث أن الأسماء الافتراضية يمكن أن تعطي معلومات للمهاجمين حول نوع جهاز التوجيه الخاص بك. بعد ذلك، قم بتعطيل خاصية "WPS"، حيث أن هذه الخاصية يمكن أن تُستغل لاختراق الشبكة بسهولة.

أيضاً، يُفضل تفعيل جدار ناري على جهاز التوجيه وتحديث البرنامج الثابت (Firmware) بانتظام لضمان حماية الشبكة من الثغرات المعروفة. يجب عليك أيضًا مراقبة سجلات الدخول للجهاز للتأكد من عدم وجود أي نشاط غير عادي.

باستخدام هذه الأساليب، يمكنك حماية شبكتك اللاسلكية بشكل فعال وتقليل مخاطر الاختراقات، مما يضمن سلامتك وسلامة بياناتك أثناء استخدام الإنترنت.

إجراءات التحكم في الوصول إلى الشبكة

تعتبر إجراءات التحكم في الوصول إلى الشبكة من العناصر الأساسية لإدارة الشبكات اللاسلكية. تهدف هذه الإجراءات إلى حماية الشبكة من الاستخدام غير المصرح به وضمان أن الأجهزة المتصلة بها هي أجهزة موثوقة. في هذا القسم، سنستعرض كيفية إضافة وإزالة الأجهزة، وإعداد قائمة بيضاء للأجهزة المعتمدة، بالإضافة إلى كيفية تقييد الوصول.

كيفية إضافة وإزالة الأجهزة

إضافة وإزالة الأجهزة من الشبكة يجب أن يتم بعناية لضمان أمن الشبكة. إليك خطوات عملية:

- إضافة الأجهزة: بعد التأكد من أن الجهاز الذي تريد إضافته هو جهاز موثوق، يجب عليك أولاً الوصول إلى واجهة إعدادات جهاز التوجيه (Router). عادةً ما يتم ذلك عن طريق إدخال عنوان IP الخاص بالجهاز في متصفح الويب.

- تفعيل خاصية التصريح: ابحث عن خيار "إضافة جهاز" وادخل عنوان MAC الخاص بالجهاز. يمكنك العثور على عنوان MAC في إعدادات الجهاز نفسه أو على الملصق الموجود عليه.

- حفظ الإعدادات: بعد إدخال المعلومات، أكد التغييرات واحفظ الإعدادات. تأكد من إعادة تشغيل جهاز التوجيه إذا لزم الأمر.

أما بالنسبة لإزالة الأجهزة، فيمكنك اتباع نفس الخطوات السابقة، ولكن بدلاً من إضافة جهاز، ابحث عن خيار "إزالة جهاز" وقم بإدخال عنوان MAC للجهاز المراد إزالته.

إعداد قائمة بيضاء للأجهزة المعتمدة

إعداد قائمة بيضاء يعد من أساليب الأمان الفعالة. من خلال هذه القائمة، يمكنك تحديد الأجهزة المسموح لها بالاتصال بشبكتك. إليك كيفية إعداد قائمة بيضاء:

- الدخول إلى إعدادات جهاز التوجيه: استخدم نفس الخطوات للدخول إلى واجهة إعدادات جهاز التوجيه.

- البحث عن خيار "قائمة الأجهزة المعتمدة": ابحث عن قسم متعلق بالأمان أو التحكم في الوصول، وستجد خيارات لإعداد قائمة بيضاء.

- إضافة الأجهزة: أدخل عناوين MAC للأجهزة التي ترغب في السماح لها بالاتصال بالشبكة.

- حفظ التغييرات: بعد إدخال جميع الأجهزة المعتمدة، تأكد من حفظ الإعدادات وتطبيقها.

بهذه الطريقة، ستكون الشبكة محمية ضد الأجهزة الغير موثوقة، حيث سيتم حظر أي جهاز غير مدرج في القائمة البيضاء.

كيفية تقييد الوصول

تقييد الوصول هو خطوة إضافية لتعزيز أمن الشبكة. يمكنك تنفيذ هذه الخطوات:

- تغيير إعدادات الوصول الافتراضية: تأكد من تغيير اسم الشبكة (SSID) وكلمة المرور الافتراضية لجهاز التوجيه.

- تفعيل تشفير الشبكة: استخدم بروتوكولات تشفير متقدمة مثل WPA3 لضمان حماية البيانات المتبادلة عبر الشبكة.

- تحديد نطاق IP: يمكنك تحديد نطاق IP للأجهزة المسموح بها، مما يمنع الأجهزة الغير مرغوب بها من الحصول على عنوان IP.

باتباع هذه الإجراءات، يمكنك التحكم بشكل فعّال في الوصول إلى شبكتك، مما يزيد من مستوى الأمان ويحمي بياناتك من التهديدات.

اكتشاف التهديدات المحتملة على الشبكة

تعتبر التهديدات المحتملة على الشبكات اللاسلكية من القضايا الشائعة التي يجب التعامل معها بجدية. يتطلب اكتشاف هذه التهديدات معرفة الأنواع المختلفة التي قد تهاجم الشبكة، وكيفية التعامل معها بشكل صحيح. سنستعرض في هذا القسم أنواع التهديدات الشائعة وكيفية التعامل معها، بالإضافة إلى تنبيهات الأمان في التطبيق.

أنواع التهديدات الشائعة

هناك العديد من التهديدات التي قد تواجهها الشبكات اللاسلكية، من أبرزها:

- الاختراقات: حيث يقوم المهاجمون باختراق الشبكة للوصول إلى البيانات الحساسة.

- البرمجيات الخبيثة: يمكن أن تنتشر عبر الشبكة وتؤثر على الأجهزة المتصلة بها.

- هجمات "الرجل في الوسط": حيث يتجسس المهاجم على الاتصالات بين الأجهزة.

- هجمات "الحرمان من الخدمة": حيث يتم استهداف الشبكة بإغراقها بالطلبات، مما يؤدي إلى تعطيل الخدمة.

فهم هذه التهديدات يمكن أن يساعدك في اتخاذ إجراءات وقائية فعالة.

كيفية التعامل مع التهديدات المكتشفة

عند اكتشاف تهديد محتمل، يجب اتخاذ خطوات سريعة للتعامل معه:

- فصل الجهاز المشتبه به: إذا تم التعرف على جهاز مشبوه، يجب فصله فورًا عن الشبكة.

- تحديث البرمجيات: تأكد من تحديث نظام التشغيل والبرامج المستخدمة على الأجهزة لحمايتها من الثغرات.

- تنفيذ فحص شامل: استخدم برامج مكافحة الفيروسات لفحص الشبكة والأجهزة المتصلة بها بحثًا عن البرمجيات الضارة.

إجراء هذه الخطوات سيساعدك في تقليل المخاطر وضمان أمان الشبكة.

تنبيهات الأمان في التطبيق

يعتبر تطبيق "امسح الشبكة وحافظ على أمانك" أداة قوية للكشف عن التهديدات المحتملة. يوفر التطبيق العديد من الميزات:

- تنبيهات فورية: يقوم التطبيق بإرسال تنبيهات فورية عند اكتشاف أي نشاط غير عادي أو تهديدات.

- تحليل مستمر: يوفر تحليلًا دوريًا لحالة الشبكة مما يساعد في الحفاظ على الأمان.

- تقارير تفصيلية: يقدم تقارير مفصلة حول الأجهزة المتصلة ونشاطاتها، مما يمكن المستخدمين من اتخاذ قرارات مستنيرة.

من خلال استخدام هذه الميزات، يمكنك تعزيز مستوى الأمان في شبكتك والحد من المخاطر المرتبطة بالتهديدات المحتملة.

نصائح للحفاظ على أمان الشبكة اللاسلكية

تعتبر الشبكات اللاسلكية جزءًا لا يتجزأ من حياتنا اليومية، حيث تسهل علينا الاتصال بالإنترنت في أي وقت وأي مكان. ولكن مع هذه السهولة تأتي المخاطر، لذا من الضروري اتباع بعض النصائح للحفاظ على أمان الشبكة اللاسلكية الخاصة بك.

تحديث البرمجيات الثابتة للموجه

تحديث البرمجيات الثابتة (Firmware) للموجه هو خطوة أساسية لضمان أمان الشبكة. غالبًا ما تصدر شركات تصنيع الموجهات تحديثات دورية لسد الثغرات الأمنية وتحسين الأداء. هذه التحديثات تشمل تصحيح الأخطاء والعيوب التي قد تستغل من قبل المتسللين.

- كيفية التحديث: يمكن تحديث البرمجيات الثابتة عن طريق الدخول إلى واجهة الموجه عبر إدخال عنوان IP الخاص به في المتصفح، ثم تسجيل الدخول باستخدام بيانات الاعتماد المناسبة.

- تفعيل التحديث التلقائي: بعض الموجهات توفر خيار التحديث التلقائي، مما يسهل عليك الحفاظ على البرمجيات محدثة دون الحاجة للقيام بذلك يدويًا.

استخدام VPN

تعتبر الشبكات الخاصة الافتراضية (VPN) أداة فعالة للحفاظ على خصوصيتك وأمانك أثناء تصفح الإنترنت. تقوم VPN بتشفير البيانات المرسلة والمستلمة، مما يجعل من الصعب على المتسللين أو حتى مزودي خدمات الإنترنت (ISPs) مراقبتك.

- فوائد استخدام VPN: 1. حماية البيانات الشخصية، 2. تجاوز القيود الجغرافية، 3. تصفح الإنترنت بشكل مجهول.

- اختيار مزود VPN موثوق: يجب عليك التأكد من اختيار مزود يقدم مستوى عالي من الأمان وشفافية في سياساته.

مراقبة الشبكة بشكل دوري

تعتبر مراقبة الشبكة جزءًا أساسيًا من استراتيجيات الأمان. من المهم أن تكون على علم بالأجهزة المتصلة بشبكتك والتأكد من عدم وجود أي أجهزة غير معروفة.

- استخدام التطبيقات: يمكنك استخدام تطبيق "امسح الشبكة وحافظ على أمانك" لمراقبة الشبكة بشكل دوري، حيث يوفر لك معلومات دقيقة حول الأجهزة المتصلة.

- تحديد الأنشطة غير العادية: إذا لاحظت نشاطًا غير معتاد، مثل ارتفاع غير متوقع في استهلاك البيانات، يجب عليك التحقيق فورًا.

في النهاية، يبقى الحفاظ على أمان الشبكة اللاسلكية مسؤولية مشتركة بين المستخدمين. بإتباع الخطوات المذكورة أعلاه، يمكنك تعزيز مستوى الأمان وتقليل مخاطر الاختراق.

استنتاج: أهمية إدارة الشبكات اللاسلكية

إدارة الشبكات اللاسلكية هي عملية حيوية تتطلب الانتباه المستمر لضمان الأمان والخصوصية. من خلال اتخاذ خطوات استباقية، يمكن للأفراد والشركات حماية بياناتهم والمعلومات الحساسة.

تلخيص النقاط الرئيسية

في هذا المقال، استعرضنا مجموعة من النقاط الأساسية التي تساعد في الحفاظ على أمان الشبكات اللاسلكية، بما في ذلك:

- تحديث البرمجيات الثابتة للموجه لضمان الأمان.

- استخدام الشبكات الخاصة الافتراضية (VPN) لتشفير البيانات.

- مراقبة الشبكة بشكل دوري للكشف عن أي تهديدات محتملة.

دعوة للعمل: استخدام التطبيق لحماية الشبكة

نحث جميع المستخدمين على تحميل تطبيق "امسح الشبكة وحافظ على أمانك" واستخدامه بانتظام. هذا التطبيق يوفر لك الأدوات اللازمة لمراقبة الشبكة وإدارة الأمان بشكل فعّال.

الموارد الإضافية للمزيد من المعلومات

للمزيد من المعلومات حول أمان الشبكات اللاسلكية، يمكنك الاطلاع على الموارد التالية:

- مقالات متخصصة في الأمان السيبراني.

- دورات تدريبية عبر الإنترنت لتعلم المزيد عن إدارة الشبكات.

- مواقع ومنتديات لمناقشة أحدث التهديدات والتقنيات.

تذكر أن الأمان يبدأ بك، وعليك اتخاذ الخطوات اللازمة لحماية نفسك وشبكتك من التهديدات المحتملة.

بيت التطبيقات

بيت التطبيقات